Fortnite : attention aux fausses applications !

Avec plus de 150 millions de joueurs dans le monde, le jeu Fortnite de l’éditeur Epic Games connait une réussite inattendue. Un tel engouement ne pouvait pas laisser les cybercriminels indifférents ! G DATA a détecté un Trojan Android qui se fait passer pour l’application du jeu. Pas encore disponible, cette application est annoncée pour le courant de l’été.

Le jeu multiplateforme Fortnite avec son mode porteur Battle Royal a déjà généré des millions de dollars de revenus et cela ne semble être qu’un début. Disponible sur iOS depuis 90 jours, les revenus de cette seule application sont déjà estimés à plus de 100 millions de dollars.

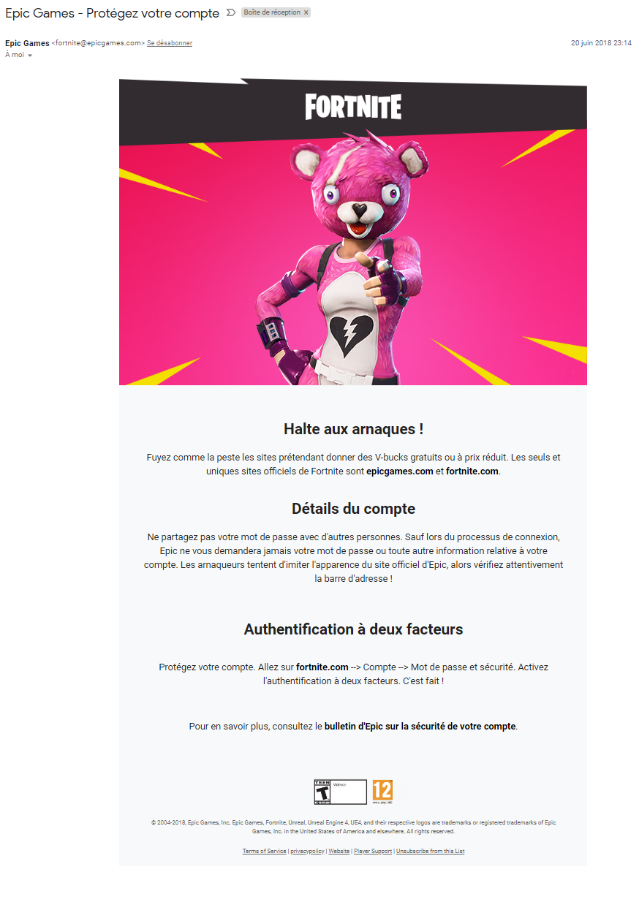

Un succès qui attise naturellement les cybercriminels et les escrocs de tout bord. Les tentatives de piratage de compte et d’escroquerie sont nombreuses. Conscient du risque, Epic Games a envoyé il y a quelques jours à ses joueurs un email afin de les sensibiliser aux risques d’arnaque et de piratage et leur conseiller d’activer la protection du compte par une authentification à double facteur.

Abonnement et pièges à codes malveillants

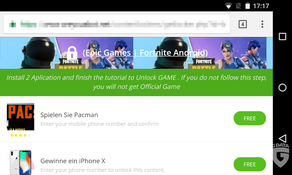

Des dizaines de vidéos sur des portails vidéo comme Youtube offrent des instructions supposées pour installer Fortnite sur des appareils Android. Ces vidéos sont souvent conçues à l'intention des plus jeunes. G DATA a relevé trois escroqueries populaires ciblant les joueurs de Fortnite :

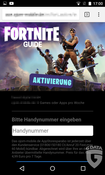

- Des sites usurpant les pages de l’éditeur offrent la prétendue application Android. Les utilisateurs doivent entrer leur numéro de téléphone portable sur ces pages Web pour la récupérer. Mais à défaut il s’abonne à un service SMS coûteux.

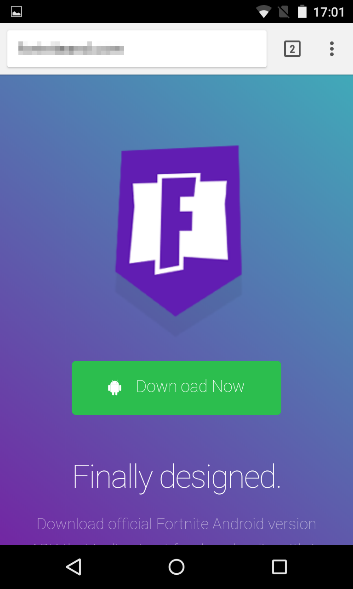

- D’autres sites ou vidéos mettent à disposition la tant attendue application Fortnite pour Android. Mais derrière cette application, le logiciel malveillant DroidJack est proposé. Ce cheval de Troie de type RAT (remote access tool) donne un accès complet à l'appareil au cybercriminel.

- Une autre escroquerie est basée sur de fausses applications dont la fenêtre de connexion proposée est utilisée afin de voler les données d'accès du compte du jeu.

Détails des codes malveillants détectés :

SHA256:

11dee9f3f633cb22d3a50a1c55ae6bbfb437b6af8b4446c6feb2021ebd799163

390094c34e1d0384f65850ac3d72545176df6e93eb470f20fd2bf603a4c94093

5047e9fcd6393927c27e560a2b98e604a3c40af44ff31cbd32138d9e9346efef

ef458409e7e818903965b6353b557ffdd2d85d68e0b1313a24e5fc36c47f8332

c9d07ad4dbd0beaf9d0b5bafc69a07b7f7135d245d1ef98ca221cef0cbcfa064