Rurktar : logiciel espion en développement

Des chercheurs de G DATA ont analysé un logiciel espion pendant son processus de création.

Le développement d’un logiciel prend du temps avec des phases successives d’intégration de nouvelles fonctions. Sans surprise, les malwares sont créés de la même manière ! G DATA analyse le cas Rurktar, un logiciel espion en phase de développement.

Origine de Rurktar

Peu de doutes sur la nationalité de l’outil d’espionnage « Rurktar ». Les messages d’erreur internes en langue russe et les adresses IP des serveurs de commandes localisées en Russie pointent l’origine potentielle de tout ou d’une partie de ses développeurs. Difficile toutefois de savoir si Rurktar est le fruit d’un travail individuel ou collectif. Le fait que Dropbox soit utilisé comme espace de stockage peut laisser penser à un travail collaboratif. Mais il est également possible que Dropbox soit utilisé pour ses capacités de gestion de versions ou comme simple sauvegarde.

Objectifs

Bien qu’encore en phase de développement, Rurktar semble conçu à des fins d’espionnage ciblé. Les fonctions déjà présentes peuvent reconnaître l’infrastructure d’un réseau, vérifier si une machine en particulier est à portée, capturer des écrans ou encore télécharger des fichiers spécifiques depuis une machine infectée. Il est également possible de supprimer des fichiers à partir d’une machine ou d’en ajouter. Tous ces points nous ramènent à l’espionnage industriel – les fonctions décrites ne peuvent s’appliquer pour une intervention de large envergure, comme il est le cas par exemple des rançongiciels.

Bientôt disponible ?

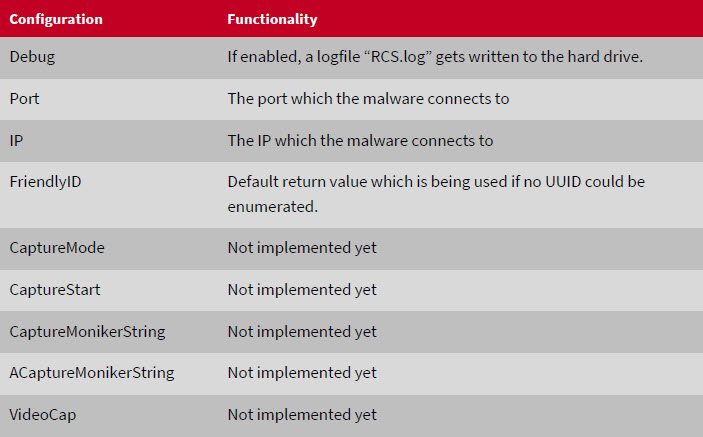

Beaucoup de fonctions et de paramètres de configurations sont défini mais pas encore implémentés. Ce code reste toutefois fonctionnel et a pu être utilisé dans des attaques test. Au moins deux soumissions au site d’analyse VirusTotal ont été faites sur ce code, à des périodes différentes et à deux stages de développement. Est-ce une soumission pour tester la détection du code par les solutions AV du marché ? Est-ce une soumission des entreprises attaquées ? Difficile à dire à ce stade de l’analyse.

Informations détaillées

Plus d’informations sont à lire dans l’analyse détaillé de Nathan Stern : https://file.gdatasoftware.com/web/en/documents/whitepaper/Rurktar.pdf