Aller aux toilettes avec son ordinateur portable pendant une réunion qui s’éternise, sans se rendre compte que la caméra est encore allumée. Assister au fait que le patron n’arrive plus à changer son avatar en forme de patate et le voir diriger la conférence en ligne comme cela. Lorsque l’on travaille à domicile, certaines choses peuvent mal tourner, que ce soit au niveau de la collaboration ou de la sécurité informatique. Pour que tout se passe bien pour vous, vous trouverez ici des conseils essentiels: Comment collaborer avec vos collègues ? Quels sont les risques pour la sécurité informatique en cas de télétravail? Comment les employés peuvent-ils se protéger ? Mais aussi, comment les administrateurs informatiques mettent-ils en place des postes de télétravail sécurisés ?

des entreprises ont connu des incidents de sécurité informatique liés au travail à domicile depuis le début de la pandémie de Covid-19.

(Source : Protection économique 2021, bitkom)

des actifs français télétravaillent régulièrement.

(Source : Direction de l'Animation de la recherche, des Études et des Statistiques, 2021)

8 conseils simples pour un travail à domicile productif au quotidien

- Un environnement sans distraction

Veillez, dans la mesure du possible, à ce que votre environnement ne soit pas perturbé. Votre partenaire, vos enfants ou vos animaux domestiques ne doivent pas vous distraire, et il est préférable de disposer d’une pièce à part pour travailler. Si vous travaillez à domicile avec votre partenaire, décidez ensemble de qui s’occupera des enfants et à quelles heures, afin que l’autre puisse se concentrer sur son travail. - « Celui qui porte un pantalon de jogging a perdu le contrôle de sa vie » – Karl Lagerfeld

Bien sûr, porter un jogging n’est pas aussi grave que cela. Mais se tirer du lit quelques minutes avant la prochaine réunion et ne porter plus que des joggings peut avoir une influence négative. Le problème n’est pas la tenue décontractée, mais le fait qu’à la maison, la frontière entre travail et vie privée s’estompe rapidement. Créez donc de nouvelles routines : commencez chaque matin par un thé et éloignez-vous de votre lieu de travail ou de votre bureau à la fin de votre journée de travail. Terminez votre journée de travail par un rituel, par exemple en enfilant des vêtements de loisirs et en cuisinant quelque chose de délicieux. - Planifier sa journée et définir ses priorités

Avoir des heures de travail flexibles peut être très agréable. Mais lorsque l’on travaille chez soi sans être dérangé, on oublie vite le temps qui passe et ont fini par travailler jusque tard le soir. Le matin, concertez-vous donc brièvement avec vos collègues les plus proches et notez sur une liste ce qui est prévu pour la journée et ce qui est le plus important. Une fois ces tâches accomplies : éteignez votre ordinateur et détendez-vous. - Plus de confort

Aménagez un espace de travail agréable avec vos meubles et éléments de décoration préférés. Aérez régulièrement, détendez vos yeux en regardant par la fenêtre et buvez beaucoup d’eau. Lorsque l’on reste longtemps assis, des tensions et des douleurs dans la nuque et le dos sont inévitables. Des changements de posture fréquents et des pauses de 5 minutes avec des exercices d’étirement basés sur des vidéos en ligne peuvent faire des miracles. Après le repas, faites un petit tour du pâté de maisons pendant votre pause déjeuner pour faire le plein d’énergie et de soleil. Bloquez les moments de pause, pour vous forcer à les prendre. - Une image en dit plus que mille mots - Utiliser les chats vidéo

Dans les chats par texto, les discussions passent trop souvent d’un sujet à l’autre et certaines informations manquent. Un appel vidéo rapide est donc beaucoup plus efficace. L’avantage : voir les expressions faciales de ses collègues permet d’éviter les malentendus. Lors de réunions vidéo régulières, utilisez un ordre du jour et un calendrier pour ne pas perdre de vue le fil conducteur et les objectifs communs. Ne vous inquiétez pas si votre enfant apparaît un jour en arrière-plan de la vidéo : tout le monde comprendra, car nous sommes tous humains. - Des échanges réguliers renforcent l’esprit d’équipe

Et cela favorise aussi la circulation des informations. Les équipes devraient envisager de mettre en place des appels quotidiens. L’avantage est que cela vous permet de rester à jour et de discuter facilement de vos problèmes et de vos expériences. Créez également un « canal cuisine » où les collègues peuvent se rencontrer de manière informelle pendant qu’ils cuisinent ou prennent un café sur le balcon.

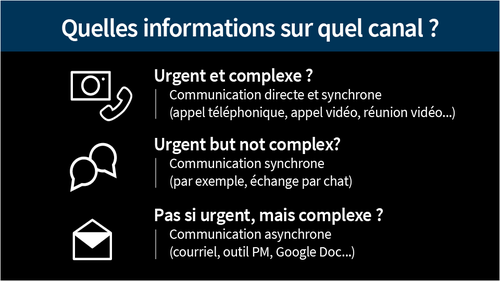

- Communiquer des informations de manière ciblée

Distribuer des infos en permanence et sans filtre dans le chat du projet dérange souvent l’équipe. Dans le pire des cas, des questions restent en suspens et font l’objet de discussions longues et infructueuses. Si vous ne pouvez pas apporter de nouvelles vraiment pertinentes dans les discussions d’équipe, réduisez votre participation à l’essentiel. - Définir les règles du jeu pour la communication

Un collègue écrit un message à l’équipe via le canal A, quelqu’un répond sur le canal B et une troisième personne envoie sa réponse via le canal C : lorsque la communication se fait sur différentes plateformes, cela devient vite épuisant et des informations importantes se perdent. Il est préférable de convenir de règles communes concernant les canaux de communication, lesquels seront utilisés et à quelles fins.

Quels cyberdangers vous guettent en cas de travail à domicile ?

L’ennemi qui sommeille dans le réseau

Le nombre de cyberattaques a augmenté d’environ 30 % en mars par rapport à février 2020, selon une analyse des menaces réalisée par G DATA CyberDefense. En raison de la crise du coronavirus, de nombreuses entreprises ont dû laisser leurs employés travailler à leur domicile quasiment du jour au lendemain. Mais les « solutions d’urgence » pour le travail à domicile, qui furent mises en place rapidement sous la pression, comportent souvent de nombreuses failles de sécurité.

Le danger des « backdoors » est particulièrement élevé en ce moment, car un pirate peut ainsi se déplacer relativement tranquillement dans le réseau de l’entreprise et collecter des informations pendant des mois, c’est-à-dire même après la phase aiguë de la crise, tout en ne faisant que peu ou pas de bruit du tout. Les criminels peuvent « attendre » la fin de la crise actuelle au niveau de l’infrastructure informatique, mais frapper lorsque la situation redevient plus ou moins normale.

La cible est humaine

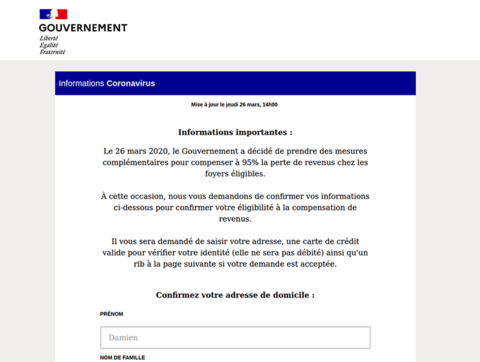

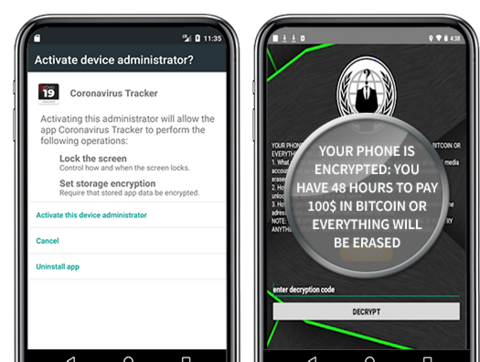

Outre les attaques directes sur les réseaux informatiques, les criminels exploitent sans vergogne la peur et l’insécurité des gens par rapport au coronavirus :

- Dangerous email attachments:

Peu de personnes ignoreraient un e-mail de leur patron ou de leur collègue du service informatique contenant une pièce jointe intitulée « COVID-19-Nouvelle_Réglementation_Télétravail_juin.doc » ! Ou un e-mail qui annonce apparemment des réglementations importantes de l’OMS ou d’une autorité sanitaire ! Les criminels envoient actuellement de plus en plus d’e-mails qui se font passer pour des messages authentiques mais contiennent des pièces jointes dangereuses. Lorsque quelqu’un ouvre la pièce jointe, un logiciel espion est installé sur l’ordinateur. Ou l’appareil est complètement chiffré par un ransomware (logiciel de rançon). Pour débloquer l’appareil les criminels exigent de leurs victimes des sommes d’argent importantes. - Liens malveillants :

Les criminels diffusent des fausses nouvelles sur des vaccins soi-disant prêts à l’emploi, des offres spéciales pour l’achat de masques de protection ou des conseils trompeurs par le biais des réseaux sociaux ou d’e-mails. Ces messages invitent les utilisateurs à cliquer sur un lien. Celui-ci mène toutefois à un site web malveillant qui charge des logiciels nuisibles sur l’ordinateur sans que l’on s’en aperçoive. - Vol de données par hameçonnage :

Les criminels demandent aux utilisateurs de divulguer des données confidentielles, comme des mots de passe, des identifiants ou des numéros de carte de crédit, dans des messages frauduleux envoyés par e-mail ou sur les réseaux sociaux. Les utilisateurs sont invités à cliquer sur un lien et à y saisir leurs données. Cependant, ces liens mènent vers des sites Web frauduleux qui récupèrent leurs données. Les criminels peuvent ainsi rapidement atteindre l’entreprise, par exemple en accédant à des documents confidentiels de l’employeur.

Comment s’en prémunir ? Formez vos employés pour qu’ils adoptent un comportement sûr : les formations e-learning de G DATA axées sur la pratique apprennent aux employés à reconnaître et à se défendre contre l’hameçonnage et leur donnent toutes les informations nécessaires en matière de sécurité informatique et de protection des données.

Exemples :

Sécurité informatique en cas de télétravail : À quoi les travailleurs doivent-ils faire attention?

- Ne pas connecter de clés USB privées

Même si vous êtes assis à votre bureau dans votre propre maison : vous êtes connecté au réseau de votre employeur. Par conséquent, à domicile comme au bureau, ne connectez pas de clés USB ou de disques durs externes vous appartenant ou appartenant à vos amis à l’ordinateur de l’entreprise. Vous réduisez ainsi le risque d’infection de votre ordinateur par des logiciels malveillants. - Attention aux e-mails

Les e-mails d’hameçonnage arrivent dans la boîte aux lettres même si vous travaillez à domicile. De nombreux e-mails sont actuellement envoyés, notamment au sujet du coronavirus. Faites donc particulièrement attention aux e-mails et vérifiez qu’il ne s’agit pas d’un e-mail d’hameçonnage contenant un lien vers un site Web malveillant ou une pièce jointe dangereuse. Il convient également d’être vigilant face aux invitations de votre employeur à utiliser de nouveaux outils de communication. Ces invitations pourraient être falsifiées par des criminels. - Utiliser des mots de passe et le chiffrement

Les travailleurs devraient veiller à ce que non seulement leur PC ou ordinateur portable soit protégé par un mot de passe sûr, mais que le disque dur et les éventuels supports de stockage externes soient également chiffrés par l’employeur. Si nécessaire, demandez à votre service informatique de vous aider pour l’installation. Vous trouverez les points essentiels pour la sécurité de votre mot de passe dans notre article de conseils. - Sécuriser son réseau Wi-Fi privé

Ceux qui ne l’ont pas encore fait avant devraient le faire sans plus tarder s’ils travaillent de chez eux sur leur réseau Wi-Fi domestique : sécurisez votre Wi-Fi afin d’empêcher les intrus d’y accéder. le Wi-Fi doit être vhiffré avec WPA2 et utiliser un filtre MAC. Définissez également un mot de passe réseau sûr. Une alternative serait de créer un deuxième réseau Wi-Fi pour les invités. L’avantage : vous disposez ainsi d’une séparation entre votre réseau privé et la connexion avec votre entreprise.

- Enregistrer le travail sur le réseau de l’entreprise

Enregistrez de préférence vos documents et les résultats de votre travail sur les supports de données du réseau de votre employeur et non pas localement sur votre ordinateur. Ainsi, les données sont sauvegardées, même en cas de problème avec votre ordinateur. - Ne pas transférer de données volumineuses

Si vous pouvez l’éviter, ne transférez pas de grandes quantités de fichiers vers ou depuis le réseau de l’entreprise. Cela permet de maintenir la charge de travail du VPN de l’entreprise à un niveau supportable et d’éviter que la connexion ne soit ralentie pour les autres collaborateurs. - Protéger les documents papier – y compris les déchets papier

Si vous travaillez avec des documents papier contenant des données confidentielles ou personnelles, conservez-les sous clé. Les documents papier de service ne doivent pas être jetés avec les déchets ménagers ordinaires. Déchiquetez-les dans un destructeur de documents ou emportez-les lors de votre prochain passage au bureau et éliminez-les correctement. - Pas d’appel téléphonique en public

Vous avez une conversation téléphonique confidentielle sur les chiffres du dernier trimestre ? Pour tous les appels téléphoniques professionnels, utilisez une pièce tranquille pour que les autres personnes de la maison ne soient pas au courant du contenu de vos appels. - Supprimer les contacts et ne pas transférer le numéro

Si vous utilisez votre téléphone privé à des fins professionnelles, supprimez régulièrement les contacts enregistrés automatiquement. Paramétrez votre téléphone de manière à ce que votre numéro privé ne soit pas transmis lors de vos appels, pour que vos clients ou vos partenaires commerciaux ne reçoivent pas votre numéro privé. - Attention aux « images du bureau à domicile »

Si vous postez des photos de vous en train de travailler à la maison sur les médias sociaux : veillez à ce qu’aucune information ou donnée personnelle de l’employeur ne soit visible sur les photos, comme des e-mails, des documents ouverts, etc. - Ne laissez pas votre travail accessible en votre absence

Lorsque vous quittez votre poste de travail ou votre bureau après avoir terminé votre travail ou même pour une courte durée : activez toujours l’économiseur d’écran avec la protection par mot de passe afin que personne ne puisse accéder au contenu, même pas les membres de votre famille. Ainsi, vous vous assurez que personne n’envoie des e-mails ou n’efface par erreur des résultats importants de votre travail. - Écran – top secret

Le mieux est d’avoir un poste de travail à domicile dans une pièce ou un coin à part. Choisissez l’emplacement de votre bureau de manière à ce que personne d’autre ne puisse voir l’écran, même à travers une fenêtre.

Mettre en place un bureau à domicile sécurisé : la méthode

Liste de contrôle pour les services informatiques

- Fournir du matériel appartenant à l’entreprise

Mettez à la disposition de vos employés des appareils appartenant à l’entreprise, par exemple des ordinateurs portables. Si vous ne disposez pas d’ordinateurs portables, donnez-leur des ordinateurs de bureau. Toutefois, cela devrait être une solution de dernier recours qui nécessite une assurance suffisante. - Configurer un VPN pour la connexion au réseau de l’entreprise

Avec un VPN, il n’y a pas de différence entre un employé qui fait son travail au bureau et un employé qui fait son travail depuis la maison. Le VPN est un pré-requis pour sécuriser la communication, car il permet d’établir un tunnel sécurisé. Avec une connexion VPN, les employés envoient et reçoivent toutes les informations via une connexion sécurisée. S’informer des solutions sûres. - Activer la connexion multifacteur pour le VPN

Lorsqu’un collaborateur se connecte au VPN, il ne doit pas se contenter d’entrer un mot de passe pour des raisons de sécurité, mais effectuer une autre authentification via un deuxième canal. Celle-ci peut par exemple consister en un jeton matériel comme une clé USB ou, mieux encore, en une application OTP (« One-Time-Password ») qui génère pour chaque connexion un mot de passe unique et valable uniquement pour la connexion en question. Cela garantit une vérification non équivoque. - Demander conseil à des experts en informatique

Une seule faille suffit à ouvrir la porte du réseau de l’employeur aux cybercriminels. Pour éviter de tels incidents, il est recommandé de faire examiner son infrastructure par des experts en sécurité informatique. - Activer le chiffrement des disques dur

Activez le chiffrement des disques dur sur les appareils de télétravail. Ainsi, il n’y aura pas de problème de protection des données, même en cas de perte d’un appareil. - Définir des exigences claires pour les accès

Un accès VPN ne sert à rien si vos collègues ne peuvent pas accéder aux fichiers et aux applications au sein du réseau. Vérifiez aussi quels sont les accès VPN et les autorisations qui existent et lesquels peuvent être limités afin de ne pas « ouvrir la porte » de manière inutile. - Configurer la téléphonie VoIP ou les renvois d’appel

Configurez également la téléphonie VoIP (si elle existe) pour qu’elle fonctionne à distance. Alternative : configurez le système téléphonique interne de manière à ce que les appels soient redirigés vers la ligne téléphonique privée ou le téléphone portable professionnel. - Outils sécurisés pour les chats et les vidéoconférences

Les e-mails envoyés à des listes de distribution de plusieurs mètres de long sont utiles pour une seule chose : créér du chaos. Les outils de chat sont donc incontournables. L’outil doit utiliser un chiffrement de bout en bout. Choisissez un outil adapté à vos besoins : Est-il également possible d’utiliser la vidéoconférence pour certaines réunions en ligne ? L’outil doit-il permettre l’échange sécurisé de fichiers ? Ou le partage d’écran avec des collègues ? - Installer les mises à jour

Bien entendu, il est plus que jamais nécessaire d'installer les mises à jour sans tarder. Sensibilisez également les employés à ce sujet. - Un bon suivi

Utilisez les sources de données de manière raisonnable et réalisez une veille informatique. La meilleure journalisation ne sert à rien si vous n’utilisez pas les données et ne les visualisez pas suffisamment. Au final, si personne ne remarque que les pare-feux sont dans le rouge, cela peut empêcher des équipes entières de travailler correctement. Si vous ne remarquez pas un incident de sécurité, quelqu’un peut s’introduire dans le réseau de l’entreprise. - Mettre en place des redondances

La disponibilité élevée n’est pas un luxe, mais une nécessité pour la survie. Si un seul pare-feu est utilisé, il suffit qu’un seul composant tombe en panne pour que toute l’entreprise s’arrête. C’est pourquoi il faut mettre en place des redondances. Il est préférable que seuls 20 ou 30 collègues ne puissent pas travailler de manière temporaire plutôt que tout le personnel dans son ensemble.

Impliquez vos collaborateurs dans les questions de sécurité

- Former les collaborateurs à la sécurité informatique :

Les cybercriminels tirent souvent parti de l’ignorance des employés. La meilleure protection consiste pour les employeurs à sensibiliser leurs employés aux questions de sécurité. Comment protéger les données sensibles contre les accès non autorisés à domicile ? Pourquoi doivent-ils prévoir du temps pour les sauvegardes et les mises à jour régulières ? Les formations courtes en ligne sont les plus adaptées à cet effet. - Communiquer le contact :

Communiquez à vos collaborateurs un ou plusieurs interlocuteurs du service informatique, ainsi que leurs coordonnées, qu’ils pourront contacter pour recevoir des réponses à leurs questions. Les employés devront également contacter ces personnes en cas de perte de documents papier ou de supports de données électroniques. - Guides et instructions :

Consignez des règles claires et strictes en matière de sécurité informatique dans des guides. Fournissez également aux collaborateurs des instructions sur les questions les plus fréquentes, par exemple sur la manière de configurer certains outils. Conseil : rédigez-les de la manière la plus claire et la plus détaillée possible. Mais aussi, une image en dit plus que mille mots. - Difficile de dégivrer une serrure de voiture lorsque le dégivreur se trouve dans la boîte à gants :

de même, lorsque les employés travaillent depuis leur domicile, devoir d’abord se connecter au VPN pour lire les instructions de configuration dudit VPN ne mène nulle part. Veillez donc, surtout au début, à ce que les travailleurs puissent accéder à l’aide et aux instructions, par exemple par le biais d’un support informatique téléphonique ou d’un environnement de chat public accessible depuis Internet mais suffisamment sécurisé (https et authentification).. - Annoncer des invitations à utiliser des outils :

Les pirates envoient des e-mails d’hameçonnage contenant des invitations à utiliser certains outils, dans lesquelles les travailleurs doivent cliquer sur un prétendu lien de configuration. Les données d’accès de l’entreprise sont ensuite récupérées sur le site web falsifié. La condition la plus importante pour rester protégé : indiquez clairement à vos collaborateurs les outils qui seront utilisés et les invitations qu’ils recevront par e-mail à ce sujet.